Wczesne wykrywanie i usuwanie podatności w systemach IT przetwarzających dane osobowe, dane finansowe oraz inne wrażliwe dane, a także systemach wspomagających ważne procesy biznesowe to priorytet bezpieczeństwa IT każdej organizacji. Wykorzystanie tych podatności przez cyberprzestępców może oznaczać wielkie straty dla organizacji. Do wykrywania luk bezpieczeństwa w środowiskach IT i OT, SecureVisio wykorzystuje różne skanery podatności oraz bazę CVE. Z punktu widzenia ludzi odbywa się to automatycznie. Harmonogram skanowania podatności definiuje dni i czas, a także narzędzia do automatycznego skanowania podatności.

SecureVisio oferuje niezależność i elastyczność w zarządzaniu podatnościami – organizacje mogą korzystać z wybranych skanerów komercyjnych oraz narzędzi open-source. Ze względu na dużą liczbę podatności, dziury bezpieczeństwa zagrażające działalności biznesowej organizacji często nie są identyfikowane, dopóki nie wystąpi widoczne naruszenie bezpieczeństwa. SecureVisio znajduje rozwiązanie tej trudności. SecureVisio sprawia, że osoby odpowiedzialne za zarządzanie podatnościami są niezwłocznie powiadamiane o nowych podatnościach o krytycznym priorytecie biznesowym.

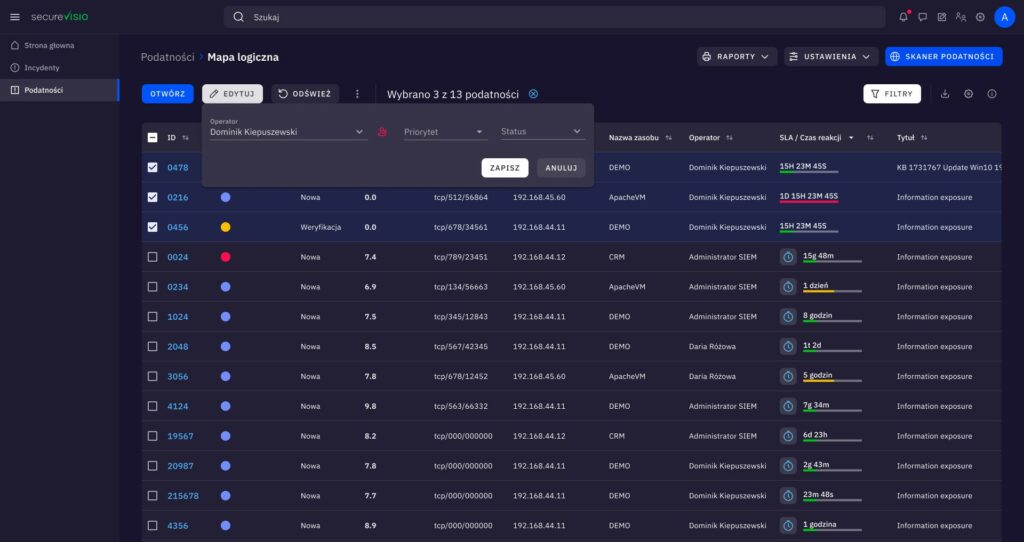

Wszystkie wykryte luki w zabezpieczeniach są automatycznie priorytetyzowane na podstawie ważności technicznej CVSS Score oraz potencjalnych szkód biznesowych dla organizacji. Szacowanie potencjalnych szkód biznesowych wynikających z wykorzystania podatności przez cyberprzestępców odbywa się automatycznie dla każdej podatności i jest unikalną wartością jaką SecureVisio daje organizacjom.

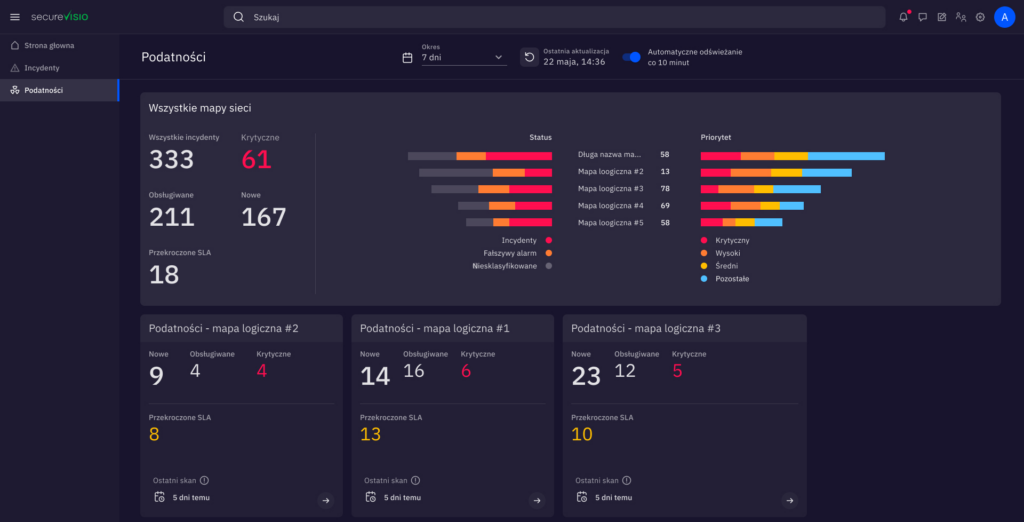

SecureVisio dostarcza interaktywny panel prezentujący podatności zebrane z różnych narzędzi. Podatności są automatycznie lub na żądanie wzbogacane o odpowiednie informacje, takie jak np. kontakt do administratorów i właścicieli biznesowych. Workflow definiuje zadania i ścieżki pracy ludzi, w tym analizę podatności i reakcję. Pomaga ludziom w wykonywaniu wymaganych działań, ułatwia współpracę, śledzenie statusu i SLA oraz dostarcza użytecznych wskaźników, takich jak średni czas rozwiązania podatności o określonym priorytecie biznesowym. Playbook zawiera predefiniowane akcje w celu automatyzacji analizy, reakcji i innych działań związanych z zarządzaniem podatnościami.

SecureVisio pomaga w rozwiązaniu najtrudniejszego problemu w zarządzaniu podatnościami. Co zrobić, jeśli nie można zainstalować poprawki do wykrytej krytycznej luki bezpieczeństwa? Przez jak długo organizacja może podejmować to ryzyko?

W takich przypadkach, używając IPS lub WAF, możemy wdrożyć wirtualne poprawki, które utrudniają cyberprzestępcom wykorzystywanie luk w zabezpieczeniach. W SecureVisio możemy wykorzystać Network Map do wizualizacji wszystkich ścieżek ataków sieciowych na wrażliwy system IT i na podstawie tych informacji szybko zidentyfikować odpowiednie zabezpieczenia, w których można skutecznie wdrożyć wirtualne poprawki.